流量劫持,作為一種古老的攻擊手段,對于老老實實做人,認認真真做站的朋友來說,好不容易做出了一點成績,一劫持就又回到解放前了。那流量劫持會判刑嗎?

在網(wǎng)絡世界,流量具有法律意義上的財產(chǎn)屬性,未經(jīng)本人許可,他人不能非法劫持。面對 Web

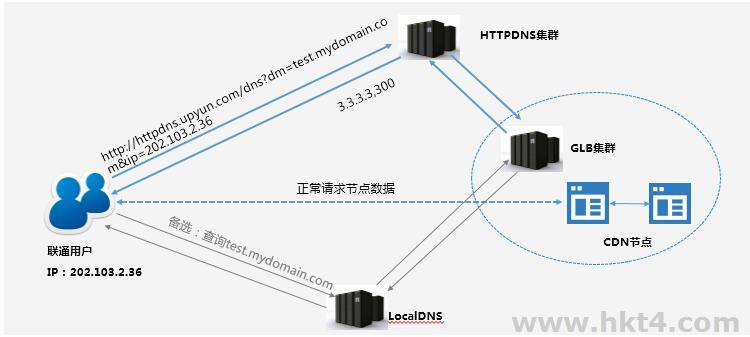

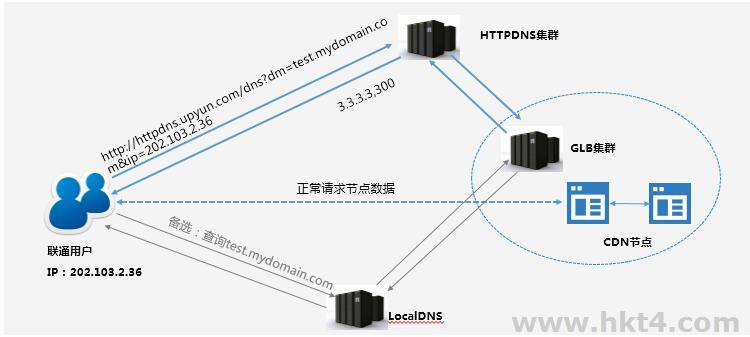

流量劫持,首先我們可以在網(wǎng)站層面限制讀寫權(quán)限,限制惡意代碼的寫入,其次可以通過公有 DNS 和 HttpDNS 來防止惡意 DNS 劫持。全站開啟

HTTPS,加密數(shù)據(jù)傳輸,可以有效防止數(shù)據(jù)泄漏,同時解決流量劫持的問題。

網(wǎng)站防御產(chǎn)品:http://www.bxgb88.com/

在現(xiàn)實中,我們也可以拿起法律的武器,因為從劫持流量產(chǎn)生的惡劣后果來看,其行為不僅導致了用戶因為流量流失而遭受經(jīng)濟損失,而且也因惡意軟件的強行植入造成計算機系統(tǒng)的破壞,給網(wǎng)絡的正常運行帶來極大的安全隱患,后果嚴重的,處五年以下有期徒刑或者拘役;后果特別嚴重的,處五年以上有期徒刑。

流量劫持的方式有很多種,常見的主要有DNS劫持、CDN入侵、網(wǎng)關劫持、ARP攻擊、Hub嗅探等等。不同的劫持方式,獲得的流量有所差異。那么我們?yōu)槭裁磿馐堋傲髁拷俪帧?常見的劫持方法又有哪些?如何應對這些流量劫持呢?

一、最常見的7種流量劫持種類:

1、Hosts劫持:作為最基本,最簡單的一種系統(tǒng)自帶的劫持法,其通過修改系統(tǒng)的HOSTS文件來達到劫持的效果,HOSTS的劫持格式一幫位(如:127.0.0.1

http://www.xxxx.com)IP的后面應有一個空格,即表示為把百度劫持到本地,127.0.0.1表示本地IP,http://www.bxgb88.com

表示為您要劫持的網(wǎng)站。這種劫持法的效果一般為域名不變內(nèi)容卻被劫持了(如:打開http://www.bxgb88.com

其域名不變還是hkt4,但內(nèi)容更換了)。

2、 域名劫持功能:本劫持是通過IE瀏覽器取句柄,判斷瀏覽器地址然后執(zhí)行跳轉(zhuǎn),達到跳轉(zhuǎn)劫持的效果!如訪問http://www.bxgb88.com

則會跳轉(zhuǎn)到http://www.hkt5.com或者是http://www.xxx3.com IE地址欄內(nèi)的域名則會變成這倆者間的任意一個域名.

3、關鍵詞劫持:本劫持是通過IE瀏覽器取網(wǎng)頁標題,判斷瀏覽器標題然后執(zhí)行跳轉(zhuǎn),達到跳轉(zhuǎn)劫持的效果!

4、LSP劫持功能:本劫持插件是網(wǎng)截, LSP劫持后的站其域名不變。內(nèi)容則是劫持到的網(wǎng)站內(nèi)容,(如:打開http://www.xxx.com

http://www.zzz.com等等,其域名不變還是百度和QQ,但內(nèi)容改變了,而且鼠標點擊網(wǎng)頁屬性右鍵還是查看不到您的站,還是原來的域名。其隱蔽性高,被用戶發(fā)現(xiàn)的幾率也很小,不容易引起用戶訪問后的注意)

5、混合型劫持:本劫持是使用關鍵詞劫持同時也可以使用域名劫持,就是關鍵詞和域名可以同時使用,同時劫持,域名和關鍵詞同時混合到了一起,稱之為混合型劫持。混合型劫持功能強大無比,只要混合型劫持了,別人的插件或者第三方軟件是無法修改的,手動也刪除不掉,修改不了。

6、DNS劫持:由于 DNS 服務器的重要性,現(xiàn)實中通常有著較高的安全防護,想入侵它系統(tǒng)不是件易事。但實際未必如此興師動眾,一些 DNS

程序本身就存在著設計缺陷,導致黑客能控制某些域名的指向。其中最惡名昭彰的當屬 DNS

緩存投毒。大家或許已發(fā)現(xiàn),域名->IP->MAC->接口,只要是動態(tài)查詢的就會多一個環(huán)節(jié),風險自然增加。靈活性與安全性始終是不可兼得。防范措施:手動設置一些權(quán)威的

DNS 服務器,例如 8.8.8.8,4.4.4.4 會靠譜的多。

7、CDN 入侵:CDN 能加速大家都知道,但其中原理不少人都不清楚。其實,CDN 本身就是一種 DNS 劫持,只不過是良性的。不同于黑客強制 DNS

把域名解析到自己的釣魚 IP 上,CDN 則是讓 DNS 主動配合,把域名解析到臨近的服務器上。這臺服務器同樣也開啟了 HTTP 代理,讓用戶感覺不到 CDN

的存在。

事實上,僅僅被運營商劫持算是比較幸運了。相比隱匿在暗中的神秘黑客,運營商作為公眾企業(yè)還是得守法的,廣告劫持雖無節(jié)操但還是有底線的。這不,能讓你看見廣告了,也算是在提醒你,當前網(wǎng)絡存在被劫持的風險,得留點神;相反,一切看似風平浪靜毫無異常,或許已有一個天大的間諜潛伏在網(wǎng)絡里,隨時等你上鉤

—— 這可不是彈廣告那樣簡單,而是要謀財盜號了!

面對流量劫持,我們老老實實做網(wǎng)站的人該如何反劫持呢?

IIS7網(wǎng)站監(jiān)控可以及時防控網(wǎng)站風險,快速準確監(jiān)控網(wǎng)站是否遭到各種劫持攻擊,網(wǎng)站在全國是否能正常打開(查看域名是否被墻),精準的DNS污染檢測,具備網(wǎng)站打開速度檢測功能,第一時間知道網(wǎng)站是否被黑、被入侵、被改標題、被掛黑鏈。

二、檢查流量劫持,可以做以下操作:

1、檢測網(wǎng)站是否被黑,定期清理 Web

網(wǎng)點中存在的可疑文件。不管黑客通過何種方式獲取權(quán)限,在事件管理器中都會顯示出異常情況,通過對異常事件和日期的分析,查看執(zhí)行代碼文件中是否被人注入代碼或改動,并且對新增可執(zhí)行代碼進行清理。

2、檢測網(wǎng)站是否被劫持,限制網(wǎng)站權(quán)限。部分網(wǎng)站遭遇劫持主要由于非法服務器獲取了 Web

網(wǎng)站文件及文件夾的讀寫權(quán)限,針對這個問題,我們可以利用服務器的安全設置、提高網(wǎng)站程序的安全性,以此防范 Web 劫持。

3、檢測域名是否被墻,配置 Web 站點文件夾及其操作權(quán)限。使用 Windows 系統(tǒng)中的超級管理員權(quán)限對 Web

站點文件和文件夾進行權(quán)限配置。將大部分人的權(quán)限配置為僅讀權(quán)限,黑客在沒有寫權(quán)限的情況下,很難將木馬程序植入,減少網(wǎng)站域名劫持的可能性。

4、檢測DNS是否被污染,使用公共114DNS:讓用戶繞過運營商 local DNS,使用 114 DNS(國內(nèi)最大的中立緩存

DNS),這種在技術實現(xiàn)上有比較大的難度,成本也比較高。在現(xiàn)在的情況下即使用戶使用公共 DNS,也并不能完全解決問題。先不論公共 DNS

是否也有在做劫持,最關鍵的是,運營商也會專門針對到公共 DNS 的流量做劫持。對于流量入口的把控,運營商不會放松警惕。

上一篇:

服務器做Raid5需要幾塊硬盤?

下一篇:

RIP路由協(xié)議及其特點有哪些?